Utilisateurs de Google Docs, Google Slide et Google Looker Studio, faites attention à cette vague de phishing

Pc-secours est un professionnel référencé dans la liste des spécialistes du réseau CYBERMALVEILLANCE.GOUV.FR

Où que vous soyez, vous pouvez solliciter notre aide et l’obtenir rapidement.

Nous avons adopté des tarifs parmi les plus abordables du marché.

Des hackers sont parvenus à utiliser plusieurs outils Google, parmi lesquels Docs et Slide, pour mener des tentatives d’hameçonnage avancées. Check Point a alerté le géant américain.

Aujourd’hui, des millions de personnes utilisent les produits de la famille Google Looker, anciennement Data Studio. L’outil, qui permet de créer des rapports gratuits basés sur des données issues de multiples sources (de Sheets à YouTube en passant par Docs, Slide, Analytics, Ads, MySQL et autres), est malheureusement de plus en plus utilisé pour lancer des campagnes de phishing sophistiquées. Comment les pirates s’y prennent-ils ?

Un processus bien rodé pour dérober vos informations d’identification

Au cours des dernières semaines, les équipes cyber de Check Point Software Technologies ont identifié plus d’une centaine d’attaques impliquant Google Looker Studio, Google Docs (déjà victime de diverses campagnes de phishing) et Google Slide. L’outil qui convertit vos diaporamas, feuilles de calcul et autres en données visualisées (diagrammes, graphiques) est utilisé par des pirates informatiques, pour créer de fausses pages cryptographiques destinées à voler de l’argent, ainsi que des informations d’identification.

Pour les cybercriminels, c’est un autre moyen d’utiliser des services légitimes pour ce que les experts appellent « les attaques BEC 3.0 ». Jeremy Fuchs, chercheur en sécurité informatique chez Check Point, résume bien la situation. « Les cybercriminels profitent des outils commerciaux de Google pour voler les identifiants de connexion et les comptes cryptographiques. Récemment, nous avons constaté une augmentation spectaculaire de l’utilisation de Google Looker Studio pour des tentatives d’hameçonnage. Ce phénomène est préoccupant, car il est difficile à détecter, tant pour les services de sécurité que pour les utilisateurs finaux ».

Le processus se déroule en 4 étapes :

- D’abord, le cybercriminel crée une page Google Looker Studio.

- Ensuite, il utilise Google pour envoyer une notification réelle à la personne ciblée. Ici, il lui demande de revoir ou de commenter le document. Et comme la notification envoyée provient du compte Google légitime, elle n’est pas détectée par les filtres de sécurité.

- Puis la victime clique pour consulter la page, qui rappelons-le, lui semble légitime.

- Enfin, la page Google Looker, qui contient un lien, redirige la victime vers une page externe conçue pour dérober ses identifiants de connexion, ainsi que des informations liées à la cryptographie.

De fausses pages cryptographiques, à l’apparence légitime, créées pour vous piéger

Check Point nous montre ici l’exemple d’une attaque qui démarre par un e-mail provenant de Google directement, de Google Looker Studio plus particulièrement. Les hackers sont parvenus à créer un rapport depuis l’outil, et le courrier électronique contient un lien vers ce dernier, faisant miroiter de généreux gains et un bon rendement aux potentielles victimes.

© check point

Une fois que l’utilisateur a cliqué sur le lien, il est cette fois redirigé vers un site qui fait tout de suite « moins Google », mais il s’agit pourtant d’une page Looker parfaitement légitime. Ici, les cybercriminels ont hébergé un diaporama expliquant comment il est possible de réclamer plus de Bitcoins. On accède alors à une page de connexion conçue pour voler les identifiants, et le tour est joué.

© Check Point

Les chercheurs de CheckPoint ont contacté les équipes de Google le 22 août dernier, pour essayer de bloquer les tentatives. Et à défaut de ne pouvoir dénicher à l’œil nu ces campagnes frauduleuses, il peut être bon de s’équiper d’un système de protection d’URL robuste ou alors d’adopter une technologie basée sur une IA capable d’analyser et d’identifier les indicateurs de phishing, pour contrer les attaques complexes.

Source : clubic.com

Un nouveau malware, RisePro, sème la terreur en ciblant de nombreux navigateurs : tous les détails

Un nouveau malware, RisePro, sème la terreur en ciblant de nombreux navigateurs : tous les détailsCe nouveau logiciel malveillant est particulièrement dangereux et s'attaque aux données bancaires ainsi qu'aux informations les plus sensibles. C'est une nouvelle menace...

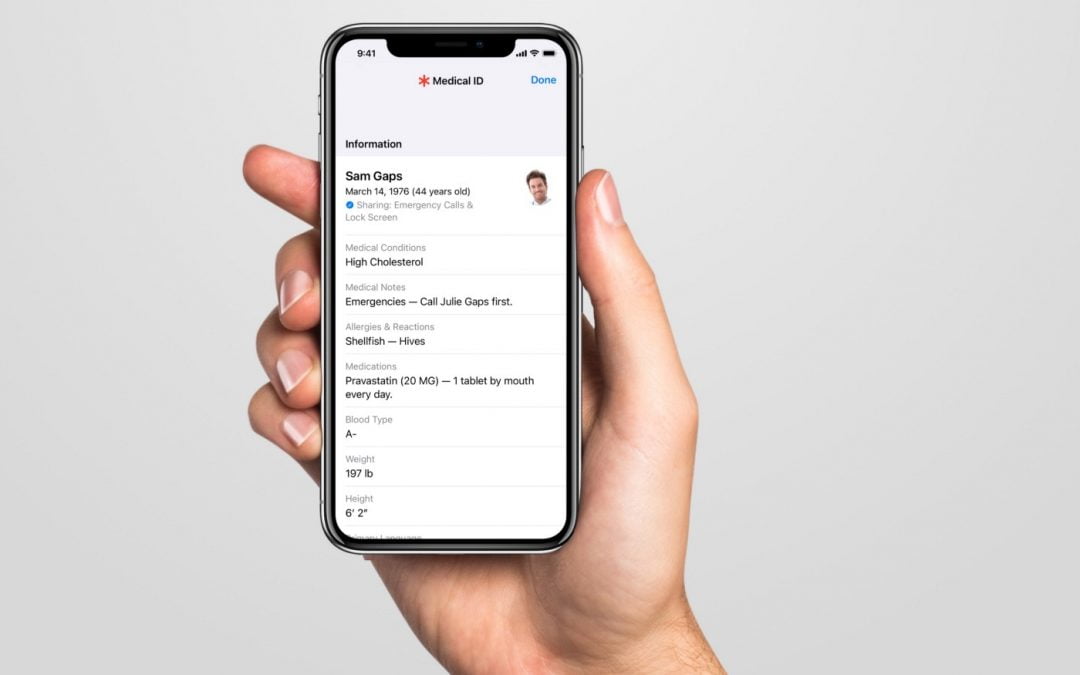

Vous avez un iPhone ? Prenez une minute pour configurer la fiche médicale

Vous avez un iPhone ? Prenez une minute pour configurer la fiche médicaleDepuis 2015, Apple permet aux secouristes d’accéder à certaines informations importantes en cas d’urgence. Encore faut-il avoir configuré la fonction. Verrouillé, un iPhone ne peut pas faire...

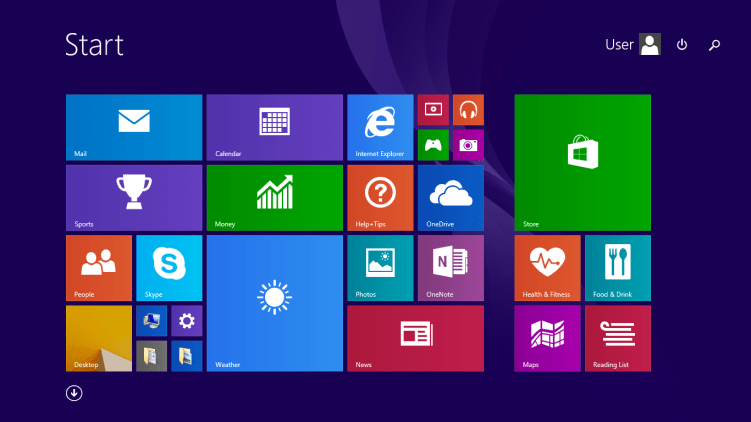

C’est la fin pour Windows 8.1 : que pouvez-vous faire maintenant ?

C’est la fin pour Windows 8.1 : que pouvez-vous faire maintenant ?Windows 8.1 n’aura bientôt plus de support gratuit et étendu. Pour les particuliers qui utilisent encore le système d’exploitation Windows, il y a plusieurs options. Ça y est : on arrive au crépuscule...

MacOS en proie à une faille critique : des millions d’appareils à risque

MacOS en proie à une faille critique : des millions d'appareils à risqueLes pirates s'intéressent de plus en plus à l'environnement Mac et Apple alerte ainsi sur la découverte d'une vulnérabilité au sein de MacOS. Une faille critique vient d'être repérée sur MacOS, le...

Désinstallez vite ces extensions Chrome, elles sont dangereuses

Désinstallez vite ces extensions Chrome, elles sont dangereusesUne trentaine d’extensions pour Chrome viennent d’être retirées du Chrome Web Store par Google. Elles dissimulaient du code malveillant utilisé pour détourner les résultats de recherche et diffuser des...