Une faille de Google Agenda permet de pirater votre ordinateur

Pc-secours est un professionnel référencé dans la liste des spécialistes du réseau CYBERMALVEILLANCE.GOUV.FR

Où que vous soyez, vous pouvez solliciter notre aide et l’obtenir rapidement.

Nous avons adopté des tarifs parmi les plus abordables du marché.

Google Agenda est victime d’une faille de sécurité. En exploitant cette brèche, un pirate peut se servir de l’infrastructure cloud de Google pour prendre le contrôle d’un ordinateur à distance. L’attaque consiste à placer des commandes secrètes dans les descriptions d’un événement du calendrier.

Concrètement, le script va créer un « canal couvert » en exploitant les descriptions des événements dans Google Agenda. Les descriptions contiennent une ligne de commande qui va ouvrir un canal caché avec les serveurs de l’entreprise. Comme l’indique Valerio Alessandroni, « les seules connexions établies seront avec les serveurs de Google, ce qui rend la connexion complètement légitime ». Pour déployer l’attaque, il suffit d’avoir un compte Gmail et d’envoyer une invitation à un événement à la victime.

Comment fonctionne une attaque via Google Agenda ?

Une fois que le canal a été ouvert, l’attaquant n’a plus qu’à attendre que sa cible tombe dans le piège. Lorsque Google Agenda se synchronise, la commande malveillante s’exécute automatiquement. Par le biais de l’événement, les pirates peuvent activer des commandes à distance sur l’ordinateur de sa cible. Un échange secret entre l’attaquant et la victime voit le jour, avec Google Agenda comme intermédiaire.

Quand un appareil est affecté, il vérifie régulièrement si de nouvelles instructions ont été ajoutées dans la description d’un événement sur Google Agenda. Si c’est le cas, il obéit aux consignes. Ensuite, le script remplace la description de l’événement par de nouvelles instructions à suivre. Pour transférer ces commandes, les hackers s’appuient sur le canal couvert, qui se base sur l’infrastructure de Google. De facto, il est très difficile de repérer l’activité frauduleuse. Finalement, les pirates peuvent exfiltrer des informations stockées sur l’ordinateur de leurs victimes à distance.

« Plutôt que de s’appuyer sur des infrastructures qu’ils exploitent eux-mêmes ou qu’ils louent auprès de services criminels, de nombreux acteurs malveillants privilégient de plus en plus les services cloud légitimes pour héberger leur infrastructure », explique Google dans un rapport consacré aux grandes menaces en matière de sécurité informatique.

Google s’inquiète

Le projet d’Alessandroni vise uniquement à démontrer l’existence d’une vulnérabilité. Malheureusement, il semble que l’initiative ait attiré l’attention des cybercriminels sur le dark web. D’après Google, l’outil Google Calendar Rat a été massivement partagé sur des forums clandestins.

« Plusieurs acteurs partageaient la preuve de concept publique sur des forums clandestins, illustrant l’intérêt continu pour l’abus des services cloud », a constaté Google, relayant les conclusions d’une enquête de sa filiale Mandiant.

Pour le moment, les pirates n’ont pas encore exploité la faille mise en lumière par Alessandroni. Le géant de Mountain View se montre néanmoins prudent en surveillant de près tous les forums qui évoquent Google Calendar Rat. Google estime visiblement qu’une attaque basée sur la preuve de concept du développeur italien est plausible.

Source : 01net.com

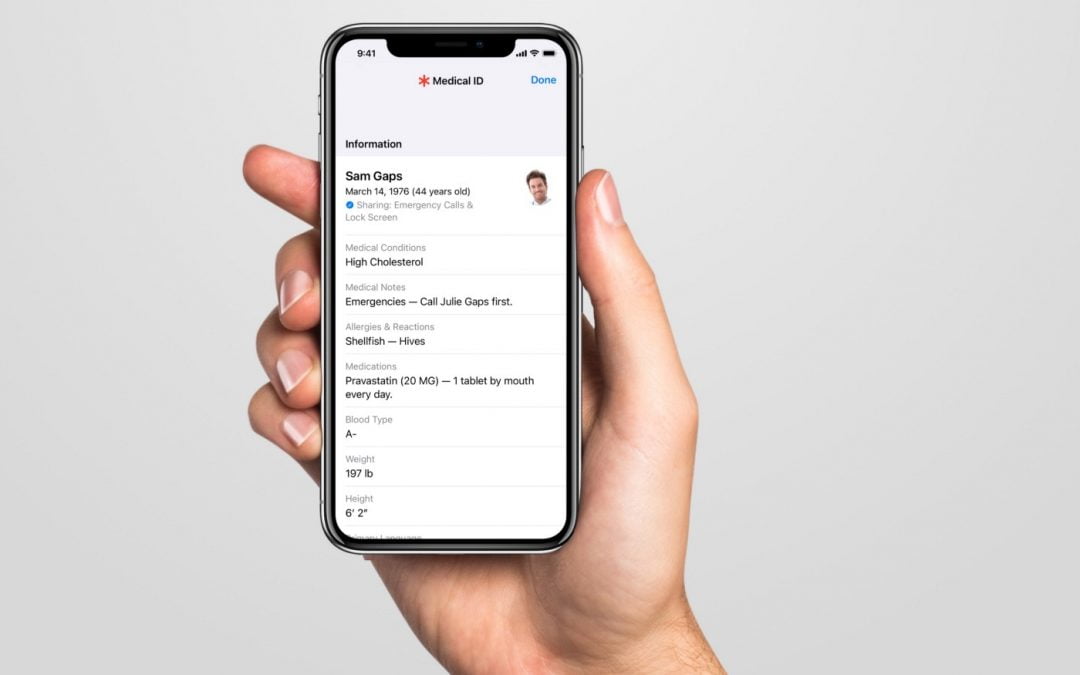

Vous avez un iPhone ? Prenez une minute pour configurer la fiche médicale

Vous avez un iPhone ? Prenez une minute pour configurer la fiche médicaleDepuis 2015, Apple permet aux secouristes d’accéder à certaines informations importantes en cas d’urgence. Encore faut-il avoir configuré la fonction. Verrouillé, un iPhone ne peut pas faire...

C’est la fin pour Windows 8.1 : que pouvez-vous faire maintenant ?

C’est la fin pour Windows 8.1 : que pouvez-vous faire maintenant ?Windows 8.1 n’aura bientôt plus de support gratuit et étendu. Pour les particuliers qui utilisent encore le système d’exploitation Windows, il y a plusieurs options. Ça y est : on arrive au crépuscule...

MacOS en proie à une faille critique : des millions d’appareils à risque

MacOS en proie à une faille critique : des millions d'appareils à risqueLes pirates s'intéressent de plus en plus à l'environnement Mac et Apple alerte ainsi sur la découverte d'une vulnérabilité au sein de MacOS. Une faille critique vient d'être repérée sur MacOS, le...

Windows 11 et les MAJs KB5021255 et KB5021234, différents problèmes apparaissent

Windows 11 et les MAJs KB5021255 et KB5021234, différents problèmes apparaissentLe dernier Patch Tuesday de l’année n’est pas optimal. Il a donné naissance à plusieurs mises à jour cumulatives à l’origine de différents bugs. Ils touchent Windows 10 et 11. Dans le cas...

Et maintenant, voici les arnaques au RGPD : comment s’en prémunir ?

Et maintenant, voici les arnaques au RGPD : comment s'en prémunir ?Des escrocs, allant parfois jusqu'à usurper l'identité de la CNIL, font pression sur les professionnels et les particuliers en leur faisant croire qu'ils ne respectent pas les règles du RGPD. La...